RESUMEN EJECUTIVO

La ISO/IEC 27007 proporciona directrices para planificar, ejecutar, reportar y mejorar las auditorías del SGSI (internas o de segunda parte). Establece criterios de competencia e independencia del auditor, técnicas de muestreo y verificación, clasificación de hallazgos y buenas prácticas para que las auditorías aporten valor real (mejora del desempeño) y no sean un trámite documental. Se complementa con ISO/IEC 27008 (evaluación de controles), 27001 (requisitos a auditar) y 27006 (certificación).

1) ¿QUÉ ES ISO/IEC 27007 Y PARA QUÉ SIRVE?

- Es la guía que define cómo auditar un SGSI: desde el programa anual hasta el informe y el seguimiento de acciones.

- Asegura auditorías consistentes, imparciales y basadas en evidencia, enfocadas en desempeño y riesgos, no solo en papeles.

- Sirve para detectar desviaciones, confirmar eficacia de procesos/controles y orientar la mejora continua (PDCA).

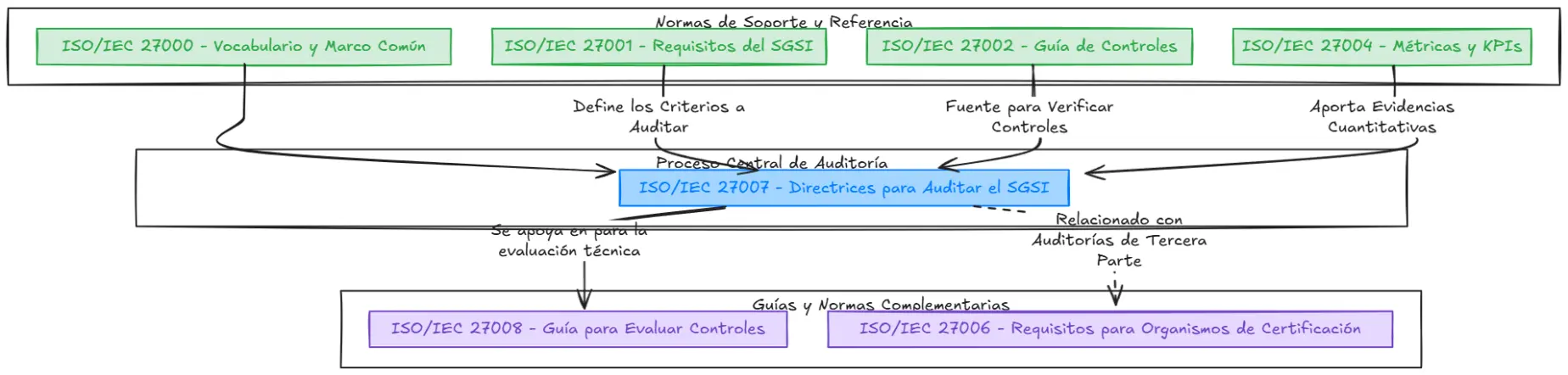

2) CÓMO ENCAJA EN LA FAMILIA ISO/IEC 27000

- 27000: vocabulario y marco común.

- 27001: criterios de auditoría (requisitos certificables del SGSI).

- 27002: fuente de controles/objetivos para verificar su implementación.

- 27008: guía detallada para evaluar controles (diseño/operación).

- 27004: evidencias cuantitativas (KPIs) para sustentar hallazgos.

- 27006: requisitos para organismos certificadores (auditorías de tercera parte).

En síntesis: 27007 explica cómo auditar el sistema; 27008 explica cómo evaluar

controles; 27001 y 27002 son los criterios; 27004 aporta métricas.

3) ESTRUCTURA Y CONTENIDO CLAVE DE 27007

- Programa de auditoría: alcance plurianual/anual basado en riesgo y cambios (nuevos procesos, nube, terceros, incidentes).

- Plan de auditoría: objetivos, criterios (27001, políticas, regulaciones), alcance, métodos, agenda, auditores asignados e independencia.

- Competencia del equipo auditor: conocimiento de SGSI, procesos, tecnologías relevantes y técnicas de auditoría (entrevista, revisión, observación, muestreo).

- Ejecución: reuniones de apertura/cierre, entrevistas a responsables, revisión documental, verificación de evidencias y muestreo representativo.

- Hallazgos: no conformidades (mayores/menores), observaciones y oportunidades de mejora; siempre con evidencia objetiva y trazable.

- Informe: claro, útil y orientado a la gestión (causas, impacto, riesgos asociados, acciones sugeridas, plazos y responsables).

- Seguimiento: verificación del cierre eficaz de acciones correctivas y no recurrencia.

- Ética y conducta: imparcialidad, confidencialidad, respeto, escepticismo profesional.

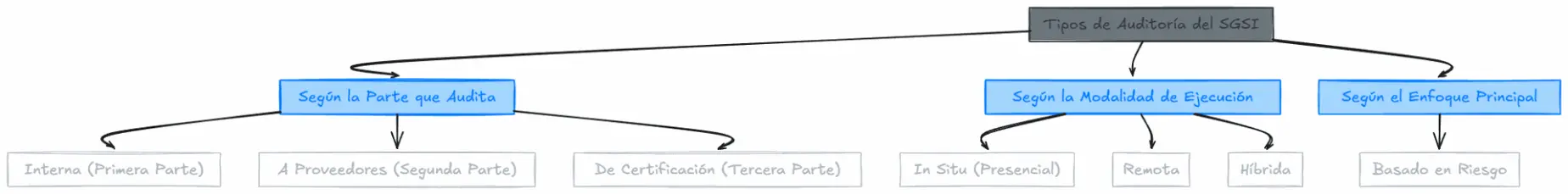

4) TIPOS Y ENFOQUES DE AUDITORÍA

- Interna (primera parte): realizada por/para la organización; clave para la mejora y para prepararse a certificación.

- A proveedores (segunda parte): ejecutada por clientes/partners a terceros críticos (p. ej., 27036).

- De certificación (tercera parte): conducida por organismo certificador (ver 27006).

- Enfoque basado en riesgo: prioriza procesos/controles con alto impacto/criticidad y áreas con cambios recientes o hallazgos previos.

- Modalidad: in situ, remota o híbrida; lo importante es lograr evidencia suficiente y adecuada.

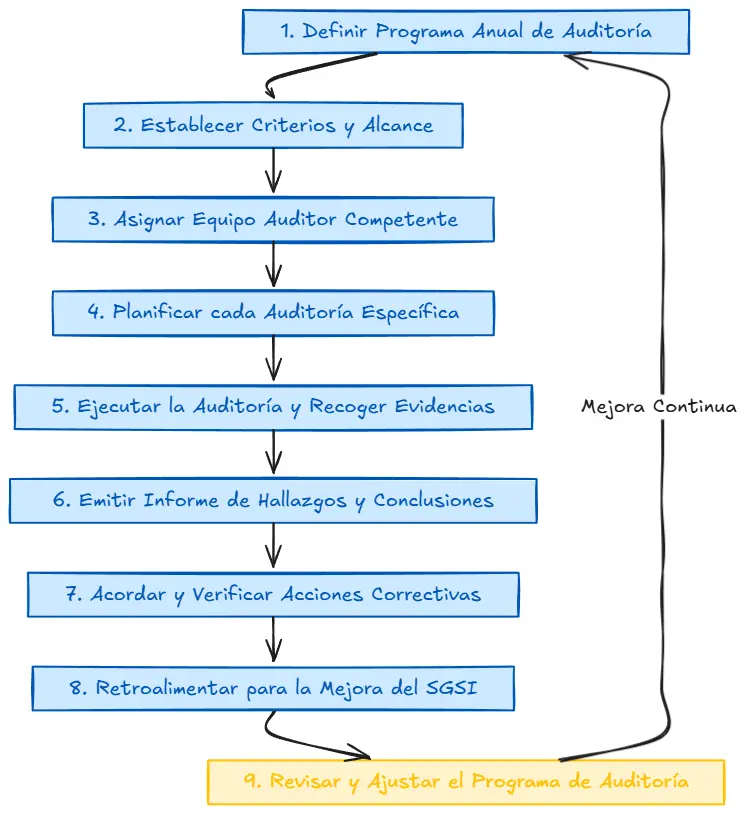

5) CHECKLIST DE IMPLEMENTACIÓN (PROGRAMA DE AUDITORÍA INTERNA)

- Definir el programa anual basado en el mapa de riesgos, cambios y obligaciones.

- Establecer criterios (27001, políticas internas, leyes/contratos, SoA, KPIs 27004).

- Asignar equipo auditor con competencia e independencia respecto a las áreas auditadas.

- Planificar cada auditoría: alcance, métodos, agenda, logística (remota/híbrida), muestras.

- Realizar auditoría: apertura → entrevistas → revisión documental → muestreo de evidencias → análisis → cierre.

- Emitir informe útil: hallazgos clasificados, riesgos asociados, acciones y plazos.

- Acordar y verificar acciones correctivas; medir eficacia (no recurrencia).

- Retroalimentar al SGSI: actualizar riesgos, controles, KPIs y formación según resultados.

- Revisar el programa: ajustar frecuencia/alcance por tendencias de hallazgos y cambios del negocio.

6) EJEMPLOS GENERALES DE APLICACIÓN

- Identidad y accesos: muestreo de altas/bajas, revisiones de permisos, trazas de MFA y recertificaciones; contraste con políticas y KPIs.

- Gestión de vulnerabilidades/parches: revisar inventarios, reportes de escaneo, cambios aprobados, pruebas; validar SLA por criticidad.

- Continuidad TIC (27031): verificar pruebas de DR, resultados vs. RTO/RPO, evidencias de restauración.

- Proveedores (27036): evaluar due diligence, cláusulas de seguridad, reportes de cumplimiento y evidencia operativa.

- Incidentes (27035): comprobar playbooks, registros del SOC, tiempos MTTD/MTTR, lecciones aprendidas aplicadas.

7) BENEFICIOS (Y RIESGOS SI NO SE ADOPTA)

Beneficios

- Mejora continua guiada por evidencia, no por percepciones.

- Prevención: detecta desviaciones antes de auditorías externas o incidentes.

- Alineación entre áreas y maduración del SGSI.

- Confianza de la dirección y partes interesadas.

Riesgos si no

- Ceguera operativa: controles “en papel” pero ineficaces.

- Hallazgos críticos en certificación/cliente.

- Reincidencia de errores por falta de seguimiento.

- Desalineación con riesgos reales del negocio.

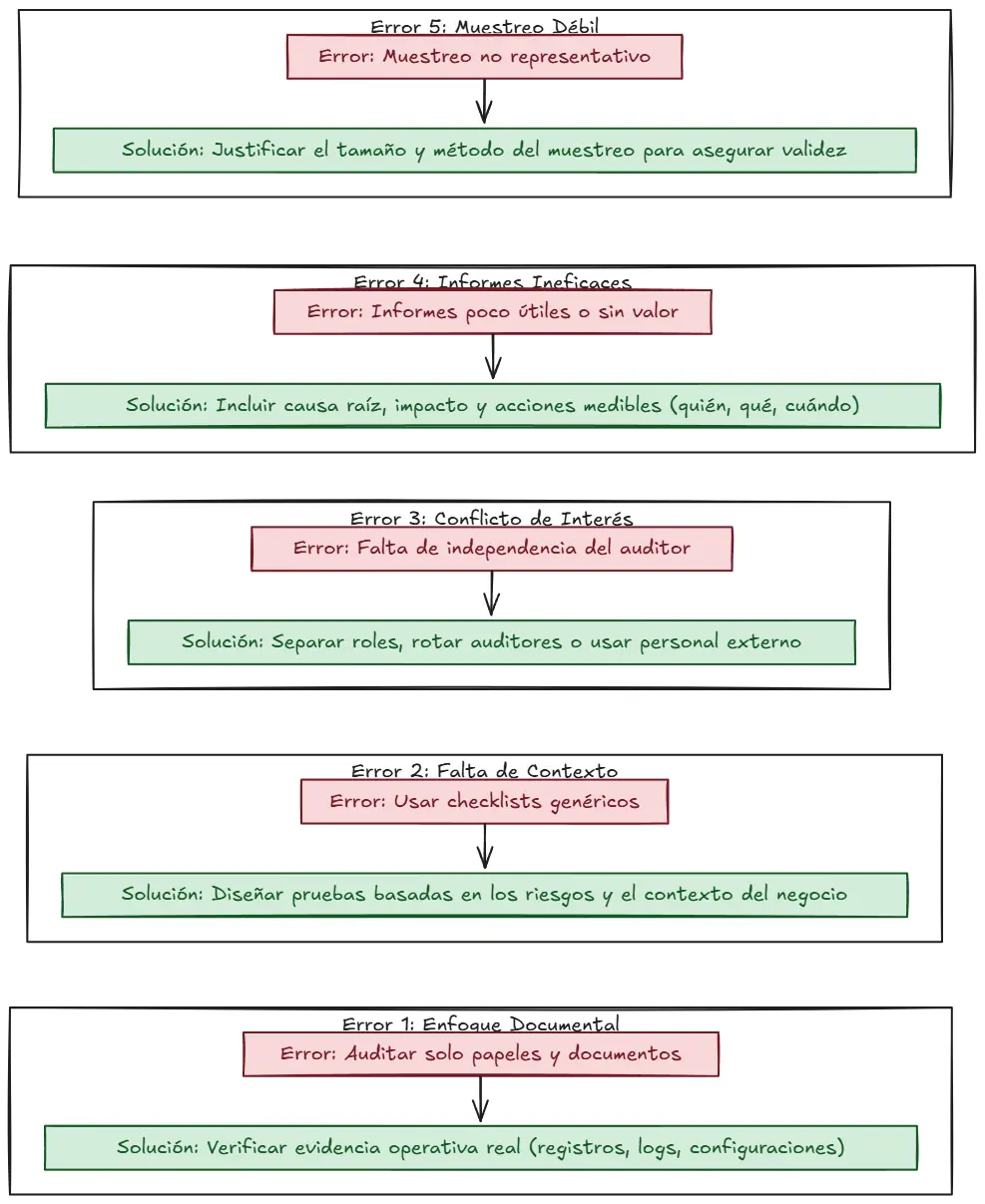

8) ERRORES COMUNES (Y CÓMO EVITARLOS)

- Auditar solo documentos → verificar evidencia operativa (registros, tickets, trazas, configuraciones).

- Checklists genéricos → diseñar pruebas basadas en riesgos y contexto.

- Falta de independencia → separar roles, rotar auditores, usar pares de otras áreas o auditores externos.

- Informes poco útiles → incluir causa raíz, impacto y acciones medibles (quién/qué/cuándo).

- Cerrar “en papel” las no conformidades → comprobar eficacia y no recurrencia.

- Muestreo débil → justificar tamaño/método y asegurar representatividad.

9) KPIs/MÉTRICAS SUGERIDAS Y EVIDENCIA

TÍPICA

- Cumplimiento del programa de auditoría (%) vs. plan anual.

- Tasa de cierre de acciones correctivas en plazo.

- Recurrencia de hallazgos por proceso/área (↓ deseable).

- Tiempo de ciclo: desde informe hasta verificación de eficacia.

- Hallazgos por criticidad (mayor/menor) y tendencia trimestral.

- Cobertura de procesos/controles críticos auditados (%).

Evidencia típica: plan/programa, planes de auditoría, listas de verificación, muestras revisadas, registros/tickets, informes firmados, seguimientos y verificaciones de eficacia.

10) PREGUNTAS FRECUENTES

¿27007 aplica a auditorías de certificación?

Aplica principalmente a internas y de segunda parte. Para certificación, el marco incluye 27006 (organismos certificadores).

¿Auditoría remota o presencial?

Depende del contexto. Lo clave es lograr evidencia suficiente y apropiada; lo híbrido suele ser efectivo.

¿Cómo clasificar no conformidades?

Mayor: incumplimiento significativo/sistémico que afecta el propósito del requisito. Menor: desviación aislada sin impacto sistémico.

¿Con qué frecuencia auditar?

Basado en riesgo: procesos críticos y áreas con cambios o hallazgos previos con mayor frecuencia; mínimo anual para cobertura del alcance SGSI.

¿Relación con 27008?

27007 define el proceso de auditoría; 27008 detalla cómo evaluar controles

(diseño/operación) durante la auditoría.

11) CONCLUSIÓN

ISO/IEC 27007 convierte la auditoría en un acelerador de madurez del SGSI: evidencia suficiente, informes útiles y acciones que cambian la operación. Combinada con 27008 y alimentada por métricas 27004, permite que la organización aprenda y mejore en ciclos cada vez más efectivos.

REFERENCIA

ISO. (2024). ISO/IEC 27000 family — Information security management systems. Organización Internacional de Normalización. Recuperado de https://www.iso.org/home.html

El Mejor Contenido De Ciberseguridad en TikTok Más información